▎사진:뉴시스 |

|

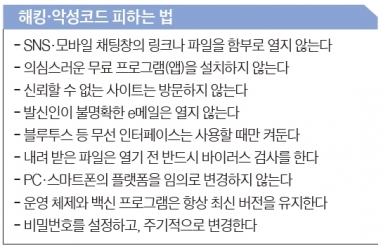

한국은행 지하 금고에서 경비 업무를 하는 A씨. 그는 출근길에 시청역 출구 앞에서 ‘설문조사 애플리케이션을 설치하면 문화상품권 1만원권을 준다’는 내용의 판촉 행사를 봤다. 그는 ‘공짜’라는 말에 현혹돼 직원의 안내에 따라 해당 앱을 설치했다. 별거 아닌 앱 하나를 설치하는데 1만원짜리 문화상품권을 준다는 이야기에 출근길 직장인들도 발걸음을 멈추고 구름떼처럼 몰려들었다. A씨를 비롯해 경품을 받은 직장인들은 이제 볼일 다 봤다는 듯 뒤돌아 자신의 일터로 뿔뿔이 흩어진다. 그러나 이들이 설치한 앱에는 스마트폰 해킹툴 ‘갈릴레오’의 악성코드가 심어져 있었다. 이 악성코드는 GPS(위치항법장치)를 이용해 스마트폰 사용자의 위치 정보는 물론 마이크와 카메라를 원격 조종해 주위 상황을 파악할 수도 있다. 이 악성코드는 아직 노출되지 않은 기술이라 최신의 백신 소프트웨어에도 발견되지 않는다. 이제 해커들은 한국은행 지하 금고의 위치와 진입 방법, 비밀번호, 경비원들의 숫자, 근무 교대 시간, 들고 있는 총의 종류와 실탄 장착 여부 등 모든 정보를 알 수 있게 됐다. 대한민국 중앙은행의 핵심 정보가 단돈 1만원에 팔려나간 것이다.가상의 이야기에, 실제 한국은행 금고에는 핸드폰이 반입이 안 되지만, 이는 기술적으로는 100% 실현 가능한 시나리오다. 해킹은 우리가 모르는 순간, 생각하지도 못한 장소에서 상상하지 못한 방법으로 이뤄진다. 이미 밝혀진 해킹 기술은 더 이상 해킹이 아니다. 해킹 기술은 하루가 다르게 발전하고 있으며, 보안 기술자들은 이 기술을 쫓아가기도 벅찬 실정이다. V3·알약 같은 보안 프로그램이 24시간 단위로 업데이트 되는 이유도 이 때문이다. 해킹은 대다수가 인식하지 못하고 있을 뿐, 이미 여러 형태로 우리 주변에서 발생하고 있다.해킹의 궁극적 목적은 타인의 정보를 빼돌리는 것이다. 1950년대 말 해킹이란 용어가 처음 사용된 이후로 이 목적은 바뀌지 않았다. 다만, 접근법은 여러 차례 변화가 있었다. 보안기술이 발전하고, 해킹에 대한 인식이 높아지면서 해킹의 방법도 고도화된 것이다. 먼저 해킹을 위해서는 PC·스마트폰 등 상대의 디바이스에 악성코드를 심어야 한다. 이 때문에 악성코드를 남에게 전파하는 방법과 기술이 해킹의 핵심이라고 할 수 있다.

모바일·SNS 확산 속에 해킹 쉬워져과거 PC 시절에는 악성코드가 첨부된 e메일을 무차별 살포해, 이를 열어 본 사용자의 정보를 빼오는 식의 방법이 일반적이었다. 과거에는 해커들이 어뷰징이나 특정 사이트 가입을 통해 돈을 벌기 위해 주민등록번호·핸드폰 번호 등 개인 정보를 가져가는 경우가 많았다. 이러던 것이 모바일 환경으로 넘어오면서 접근법이 달라졌다. 이제 스마트폰 자체가 개인을 증명하는 도구로 활용되면서 스마트폰에 담긴 은행계좌와 비밀번호 정보, 위치 추적, 통화내용 등이 고스란히 해킹의 대상이 됐다. 특히 한국의 경우 본인인증을 스마트폰으로 하는 경우가 대부분이라 해커들의 좋은 먹잇감이 되고 있다. 예컨대 소액결제의 경우 본인인증 절차가 문자 메시지로만 이뤄지기 때문에 타인의 스마트폰 USIM칩을 복사해뒀다면 얼마든지 비용 결제와 과금을 남에게 떠넘길 수 있다. USIM칩 복사는 여러 대의 스마트폰을 겹쳐놓는 것만으로 가능할 정도로 기술이 발전했다.전문가들은 소셜네트워크서비스(SNS) 등이 활성화 되면서 해킹하고자 하는 대상이 보유한 디바이스에 악성코드를 심기도 용이해졌다고 말한다. 기술적으로는 모바일이 PC보다 해킹 난이도가 높지만, 신뢰를 바탕에 둔 관계망 서비스 덕분에 악성코드를 심기 좋은 환경이 됐다는 것이다. 지인들 간에는 별다른 의심없이 카카오톡 채팅이나 페이스북 친구맺기를 하는데, 이 경로에 덫을 놓으면 얼마든지 악성코드를 심을 수 있다는 것이다. 예컨대 B라는 은행장을 해킹한다고 할 경우 그가 관심을 가질만한 금융·증권·금리·금융위원회 등의 정보를 주변 관계망에 계속적으로 전파한다. MP3·MKV·JPG 등 어떤 형태의 파일이든, 인터넷 링크를 통한 소프트웨어 업데이트든 형태는 중요하지 않다. 그가 해당 게시물을 보기 위해 파일을 열거나 링크를 클릭하게만 만들면 그것으로 악성코드는 B 행장의 디바이스에 스며든다. 카카오톡·라인 등 모바일 메신저 채팅방에서 오가는 수많은 파일과 링크가 언제 해킹의 도구가 될지도 모른다는 이야기다. SNS를 통한 신뢰관계 형성이 역설적으로 해커들에게는 최적의 해킹 환경을 제공한 셈이다.이 같은 일을 방지하기 위해 디바이스의 운영체제(OS)는 물론 V3 등의 보안·백신 프로그램이 운용되지만, 해킹 기술 앞에서는 사실상 무용지물이다. 일반적으로 보안·백신 소프트웨어를 업데이트할 때 나오는 ‘알려진 취약성에 대한 보안 업데이트’라는 문구는 단지 이미 공개된 해킹 기술에 대한 보안 패치라는 의미로, 모든 해킹 프로그램이나 악성코드를 잡아준다는 뜻은 아니다. 해킹 기술을 10단계로 나눴을 때, 윈도우 등 PC OS는 6~7단계의 낮은 악성코드만, V3 등은 중간 정도인 5단계 정도의 해킹프로그램을 잡아낼 수 있다고 한다. 한 민간 보안업체 관계자는 “A급 해커나 초일류 보안전문가도 한 달만 손을 떼면 알 수 없을 정도로 새로운 해킹 기술이 매일 쏟아지고 있어 사실상 막는 것은 불가능하다”라고 말했다.불특정 다수가 이용하는 무료 와이파이 환경도 해킹에 노출될 가능성이 있다. 해커가 미리 무선접속장치(AP)에 악성코드를 심어놓은 경우, 이 AP를 이용한 모든 사용자들의 디바이스는 악성코드에 오염된다. 해커들은 이 환경에서 타인의 스마트폰이나 PC를 CCTV처럼 마음껏 조종할 수 있다. 통상 랜선과 무선공유기 등을 물리적으로 개조해 타인의 정보를 빼내는 해킹 기술은 가장 난이도가 높은 것으로 알려졌다. 여기서 한발 더 나가면 영화 '다크나이트'의 주인공처럼 모든 시민들의 핸드폰을 해킹해 통화 내용을 도청하는 한편 휴대전화의 음파로 지형지물을 파악하는 일도 가능해진다.

와이파이 환경도 해커들의 놀이터망(網)에 연결되지 않은 기기들을 해킹하는 일도 얼마든지 가능하다. 모니터와 연결된 선의 RGB(적·녹·청) 신호를 감지해 다른 모니터에서 똑같이 재생하는 기술은 10년 전에 나와 7~8년 전에 화제를 모았다. 또 PC의 메모리카드 슬롯에 장착하면 데이터를 모두 삭제시키고 다른 메모리카드로 옮겨주는 냉각빔 기술도 있다. 최근에는 PC가 인터넷에 연결돼 있지 않아도 스피커를 이용해 고주파 소리를 보내 자료를 유출할 수 있다는 사실이 국내 연구진에 의해 밝혀지기도 했다. 이 같은 기술은 일반적인 해킹 기술에서 한발 더 나아가 산업 스파이 영역에 해당한다. 대형 IT기업 보안 담당자는 “해커들이 마음만 먹으면 PC를 다 들여다 볼 수 있기 때문에 키보드 암호화나 공인인증서는 사실상 무용지물”이라며 “모든 해킹 기술을 일일이 체크하고 차단하는 일은 사실상 불가능하다”라고 말했다.- 김유경 기자 kim.yukyoung@joins.com